Wraz ze zwiększoną kontrolą pracodawców, szkół i rządów, która staje się coraz bardziej powszechna, anonimowość podczas przeglądania Internetu stała się priorytetem dla wielu ludzi. Wielu użytkowników, którzy szukają większego poczucia prywatności, zwraca się do Tor, sieci stworzonej przez marynarkę wojenną Stanów Zjednoczonych i obecnie używanej przez niezliczonych internautów na całym świecie.

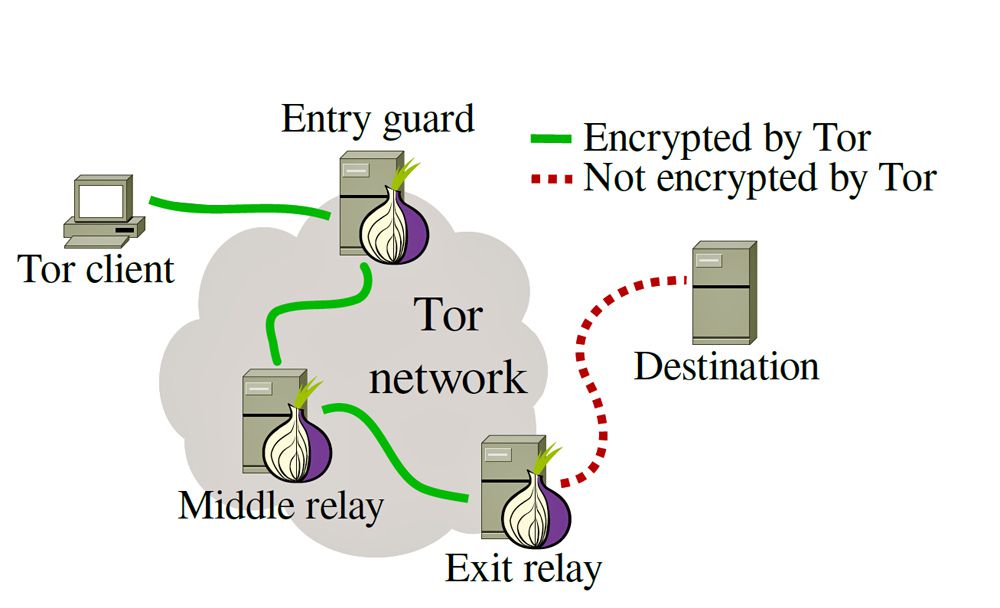

Ludzie, którzy używają Tora, który rozprowadza Twój ruch przychodzący i wychodzący przez serię wirtualnych tuneli, to zarówno reporterzy, którzy chcą zachować prywatność swojej korespondencji ze swoimi źródłami, jak i zwykli użytkownicy Internetu, którzy chcą dotrzeć do stron internetowych ograniczonych przez ich usługodawcę. Podczas gdy niektórzy decydują się na wykorzystywanie Tora do nikczemnych celów, większość internautów chce tylko uniemożliwić witrynom śledzenie każdego ich ruchu lub określanie ich geolokalizacji.

Innym sposobem zapobiegania śledzeniu Twoich ruchów w Internecie jest dla nas VPN, a VPN może być używany w połączeniu z przeglądarką Tor, aby dodać dodatkową warstwę bezpieczeństwa.

Zrozumienie koncepcji Tora i nauczenie się, jak skonfigurować komputer do wysyłania i odbierania pakietów przez sieć, może okazać się przytłaczające nawet dla niektórych weteranów zaznajomionych z Internetem. Wejdź do paczki Tora z przeglądarką, pakietu oprogramowania, dzięki któremu możesz zacząć korzystać z Tora przy minimalnej interwencji użytkownika. Paczka Tora z przeglądarką to grupa Tora o otwartym kodzie źródłowym połączona ze zmodyfikowaną wersją przeglądarki Mozilla Firefox wraz z kilkoma kluczowymi funkcjami i rozszerzeniami działającymi na platformach Windows, Mac i Linux.

Żadna metoda anonimowego przeglądania nie jest całkowicie niezawodna, a nawet użytkownicy Tora są od czasu do czasu podatni na wścibskie spojrzenia.

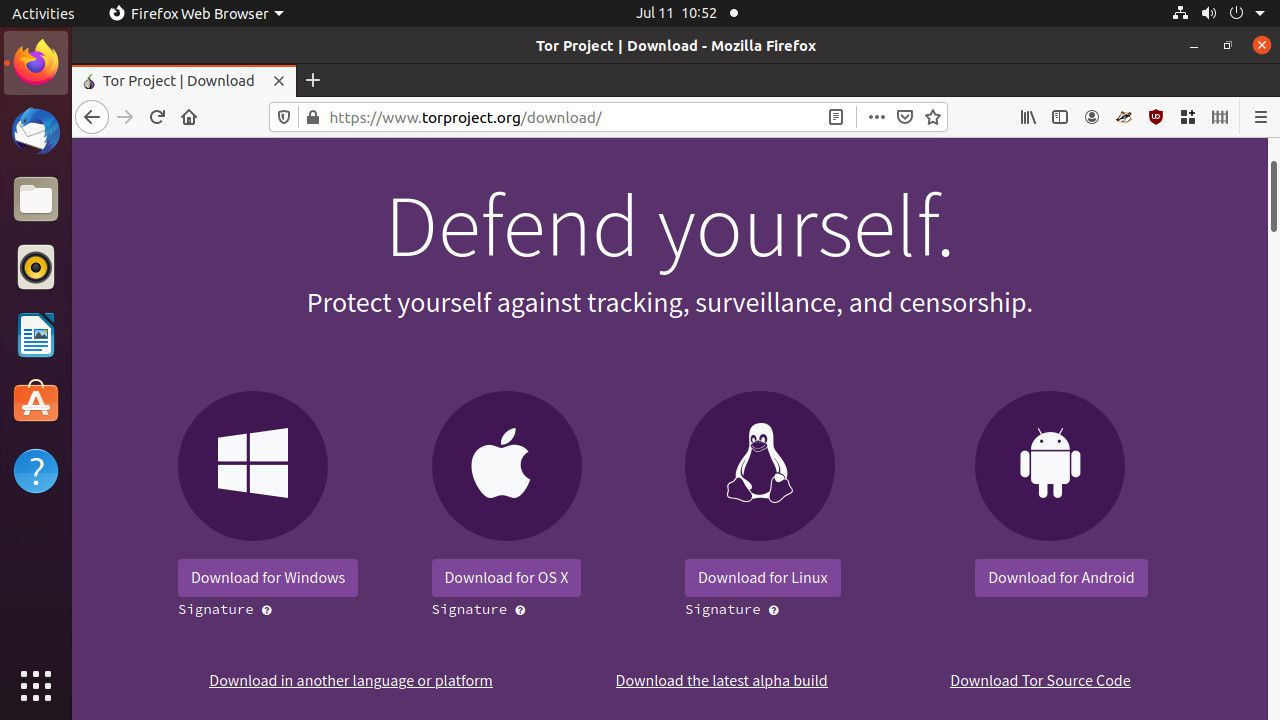

Pobierz pakiet przeglądarki Tor

Paczka Tora z przeglądarką jest dostępna do pobrania na wielu stronach, ale dla bezpieczeństwa powinieneś pobrać pliki z pakietami tylko z torproject.org, oficjalnej strony domowej Tora. Wybierz spośród ponad dwóch tuzinów języków, w tym angielskiego i wietnamskiego.

Po zakończeniu pobierania użytkownicy systemu Windows lokalizują plik Tora i uruchamiają go, aby utworzyć folder o nazwie Przeglądarka Tor, który zawiera wszystkie pliki z pakietami. Użytkownicy komputerów Mac klikają dwukrotnie pobrany plik, aby otworzyć obraz .dmg. Kiedy się otworzy, przeciągnij plik Tor do folderu Aplikacje. Użytkownicy Linuksa używają odpowiedniej składni, aby wyodrębnić pobrany pakiet, a następnie uruchomić plik przeglądarki Tor.

Aby upewnić się, że otrzymałeś właściwy pakiet i nie zostałeś oszukany przez hakera, możesz chcieć zweryfikować podpis na pobranym pakiecie przed jego użyciem. Aby to zrobić, musisz najpierw zainstalować GnuPG i odwołać się do skojarzonego z pakietem pliku .asc, który jest automatycznie pobierany jako część pakietu przeglądarki. Więcej informacji znajdziesz na stronie z instrukcjami dotyczącymi weryfikacji podpisu Tora.

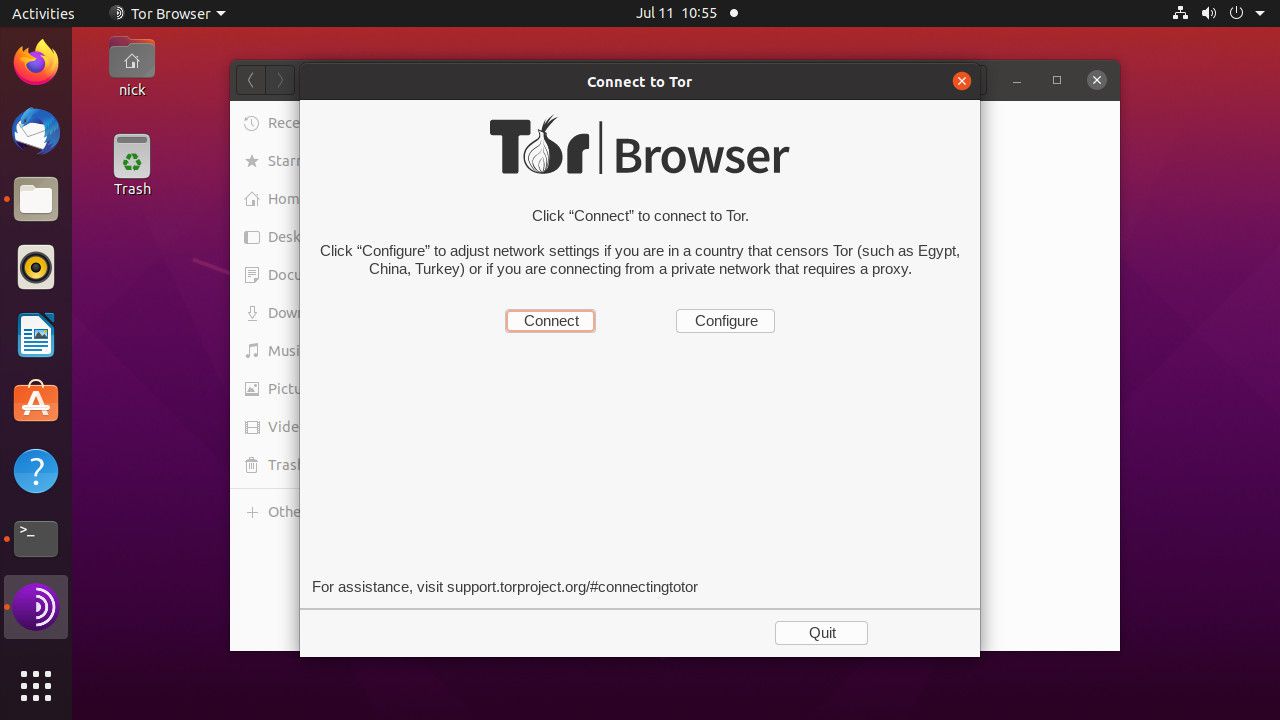

Uruchamiam przeglądarkę Tor

Po pobraniu paczki Tora z przeglądarką czas na uruchomienie aplikacji. Zgadza się - nie jest wymagana instalacja. Z tego powodu wielu użytkowników decyduje się na uruchamianie przeglądarki Tor Browser z dysku USB, zamiast umieszczać swoje pliki na dysku twardym. Ta metoda zapewnia kolejny poziom anonimowości, ponieważ przeszukiwanie lokalnych dysków nie ujawnia żadnego śladu Tora.

Przejdź do lokalizacji, w której wybrałeś rozpakowanie plików i otwórz folder przeglądarki Tor. Kliknij dwukrotnie plik Uruchom przeglądarkę Tor skrótu lub uruchom go za pomocą wiersza poleceń systemu operacyjnego.

Łączę się z Tor

Po uruchomieniu przeglądarki nawiązywane jest połączenie z siecią Tor, chyba że ustawienia uniemożliwiają to. Zachowaj cierpliwość, ponieważ ten proces może zająć zaledwie kilka sekund lub nawet kilka minut.

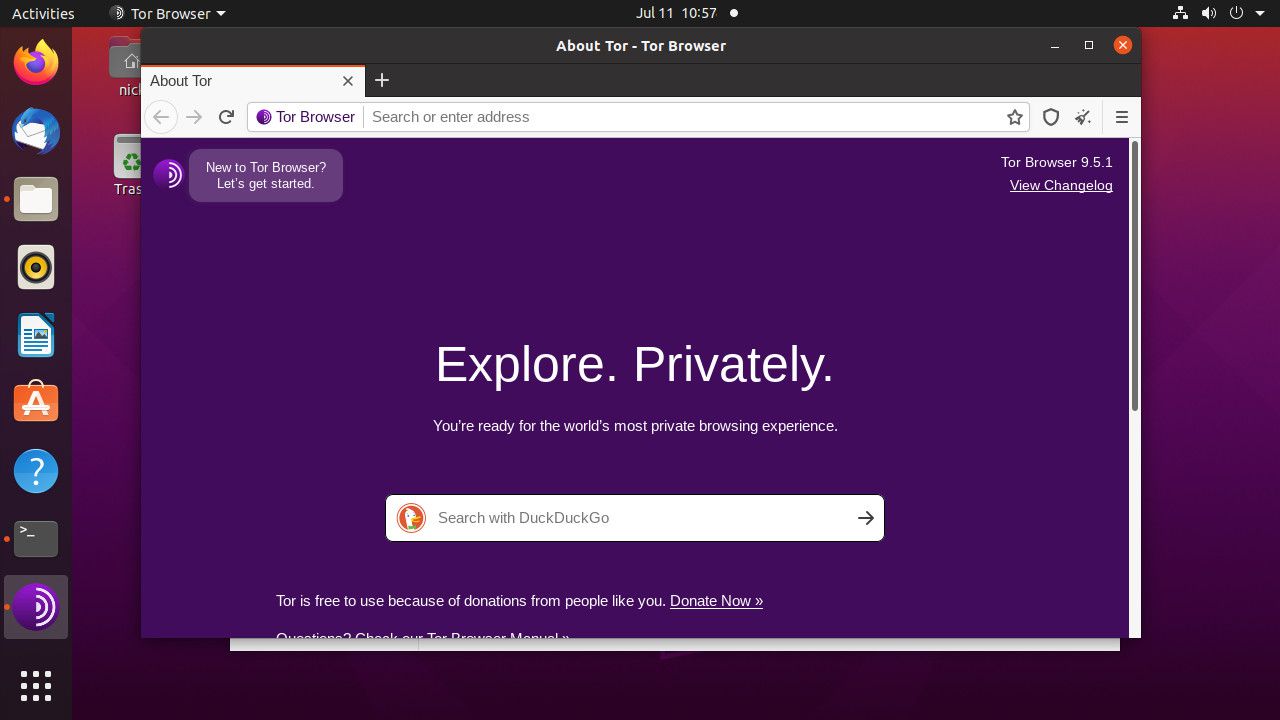

Po nawiązaniu połączenia z Torem ekran stanu znika i uruchamia się przeglądarka Tor.

Przeglądanie za pomocą Tora

Przeglądarka Tor jest teraz widoczna na pierwszym planie. Cały ruch przychodzący i wychodzący generowany przez tę przeglądarkę jest kierowany przez Tora, zapewniając stosunkowo bezpieczne i anonimowe przeglądanie. Po uruchomieniu aplikacja Tor Browser automatycznie otwiera stronę internetową hostowaną na torproject.org, która zawiera pole wyszukiwania.

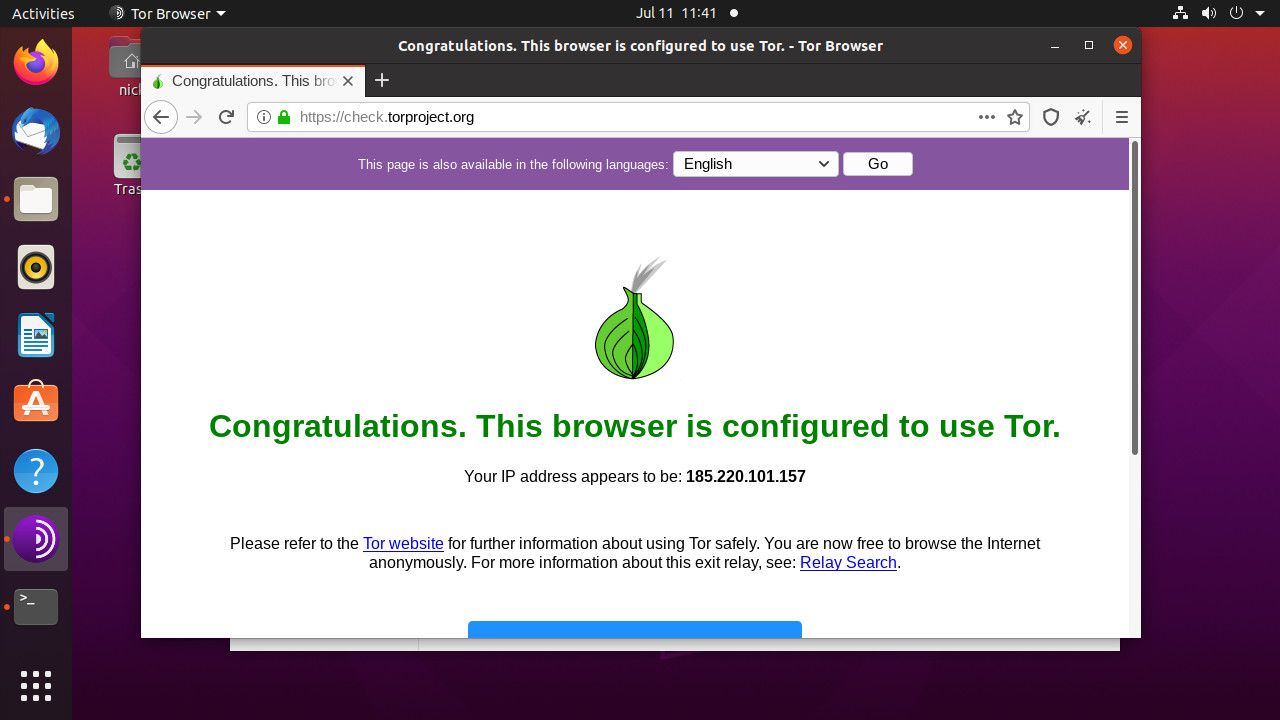

Możesz przetestować swoje połączenie, odwiedzając stronę testową projektu Tor, która wyświetla Twój aktualny adres IP w sieci Tor. Zauważysz, że to nie jest Twój rzeczywisty adres IP: Wirtualny płaszcz anonimowości jest teraz włączony.

Poziomy bezpieczeństwa Tora

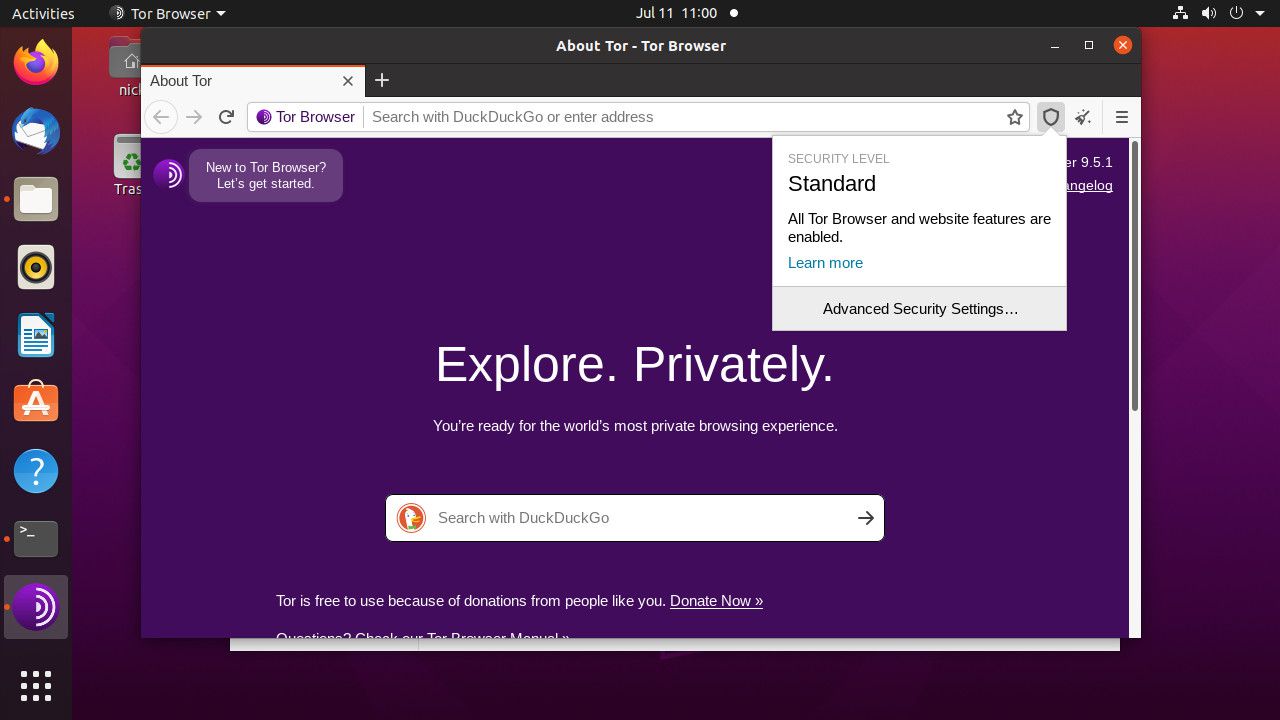

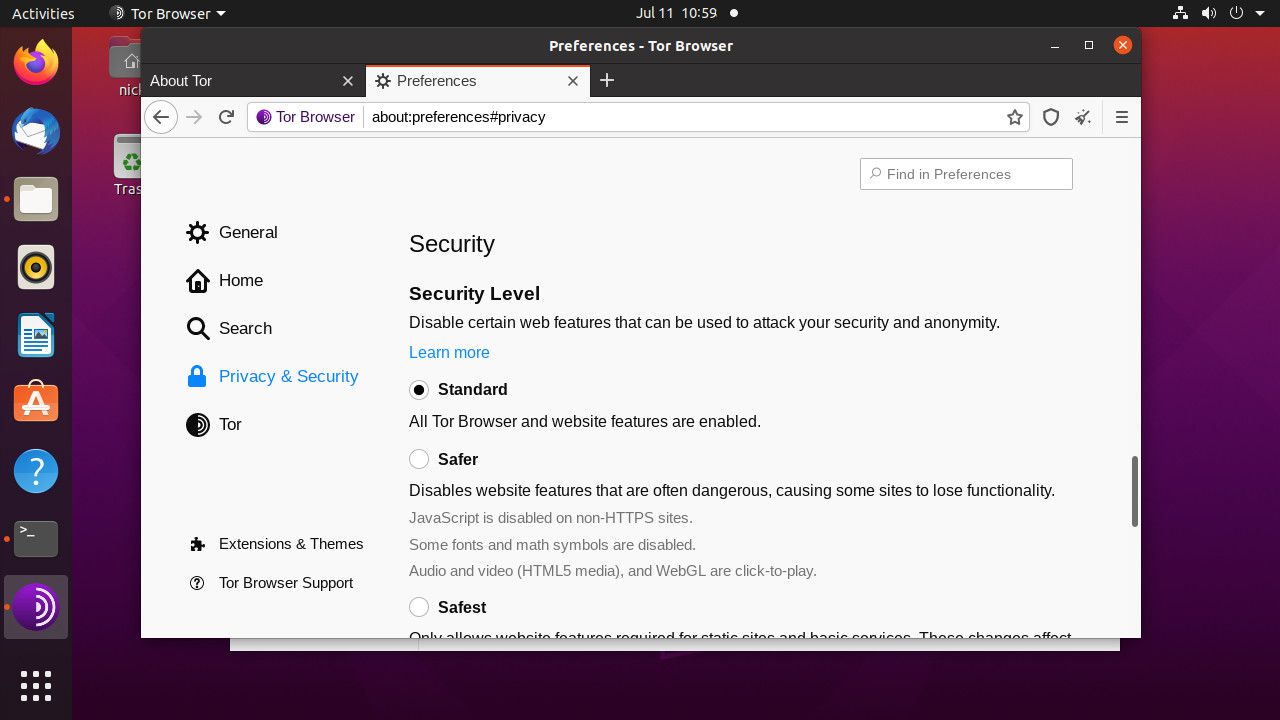

Przeglądarka Tor wyeliminowała poszczególne elementy sterujące na rzecz bardziej usprawnionych poziomów bezpieczeństwa. Poziomy te pozwalają kontrolować poziom bezpieczeństwa zapewniany przez przeglądarkę. Oczywiście istnieje kompromis. Im większe zabezpieczenia wprowadzisz, tym większe ograniczenia dotyczące wyświetlanych treści, co oznacza, że funkcjonalność na stronach internetowych zostanie zerwana. W zależności od tego, jak korzystasz z przeglądarki Tor, możesz wybrać odpowiedni dla siebie poziom bezpieczeństwa. Wybierz ikonę tarczy obok paska adresu, aby wybrać poziom bezpieczeństwa.

Oto podstawowy przegląd poziomów bezpieczeństwa przeglądarki Tor:

- Standard - To jest ustawienie domyślne. Wszystkie funkcje i funkcje przeglądarki są włączone, ale nadal masz dodatkowe bezpieczeństwo korzystania z przeglądarki Tor, która jest skonfigurowana pod kątem optymalnego bezpieczeństwa i prywatności.

- Bezpieczniej - Masz wszystkie zalety wersji Standard, ale przeglądarka wyłącza również potencjalnie niebezpieczne funkcje. Dźwięk i wideo stają się odtwarzane po kliknięciu. JavaScript jest wyłączony w witrynach innych niż HTTPS. Niektóre symbole czcionek są również wyłączone.

- Najbezpieczniejszy - Dostajesz wszystko z poprzednich dwóch. Cały JavaScript jest domyślnie wyłączony, a niektóre czcionki, ikony i symbole są całkowicie zablokowane.

Wybierz Zaawansowane ustawienia zabezpieczeń aby wyświetlić pełną listę i wybrać tę, którą chcesz.

NoScript

Przeglądarka Tor jest dostarczana ze zintegrowaną wersją popularnego dodatku NoScript. Funkcjonalność dodatku została w pełni zintegrowana z samą przeglądarką, więc nie musisz nic z nią robić niezależnie. Zamiast tego można nim sterować za pomocą funkcji poziomów bezpieczeństwa.

HTTPS Everywhere

Innym dobrze znanym rozszerzeniem zintegrowanym z przeglądarką Tor Browser jest HTTPS Everywhere, opracowane przez Electronic Frontier Foundation. Zapewnia wymuszone szyfrowanie komunikacji z wieloma najpopularniejszymi witrynami internetowymi. Funkcjonalność HTTPS Everywhere można modyfikować lub wyłączać (chociaż nie jest to zalecane) za pośrednictwem menu rozwijanego, do którego można uzyskać dostęp po pierwszym kliknięciu przycisku menu głównego znajdującego się w górnej części okna przeglądarki.

Uważaj na odciski palców w przeglądarce

Oprzyj się pokusie instalowania wielu wtyczek w przeglądarce Tor. Te dodatki mogą wyciekać Twoje dane i dane osobowe, a dodanie ich przyczynia się do procesu zwanego odciskiem palca przeglądarki, który umożliwia niektórym modułom śledzącym unikalną identyfikację użytkownika niezależnie od adresu IP.